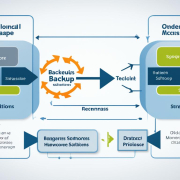

Entdecken Sie, wie hybrider Backup Ihre Daten effizient schützt und eine flexible Sicherungsstrategie für Unternehmen ermöglicht.

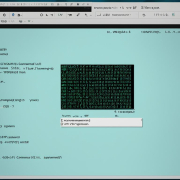

Ein ZFS-Pool ist der grundlegendste Baustein von ZFS und besteht aus einem oder mehreren vdevs, die die zugrundeliegenden Geräte repräsentieren. Ein Pool wird verwendet, um Dateisysteme oder Blockgeräte zu erstellen. Es gibt verschiedene Arten von vdevs, darunter Festplatten, Dateien, Spiegel und RAID-Z. Die Wahl des vdev-Typs hängt von den individuellen Anforderungen ab. Das Erstellen eines […]

Erfahren Sie, was ein Backup ist und wie es Ihre Daten effektiv vor Verlust schützt. Entdecken Sie die Grundlagen der Datensicherung.

Willkommen zum ersten Abschnitt unseres Artikels über die effiziente Nutzung von mkfs.xfs für robuste Dateisysteme. In diesem Artikel werden wir Ihnen zeigen, wie Sie mkfs.xfs nutzen können, um das XFS Dateisystem auf Ihrer Linux-Partition zu formatieren und anzulegen. Mkfs.xfs ist ein Befehl in Linux, der es Ihnen ermöglicht, ein effizientes und robustes Dateisystem zu erstellen, […]

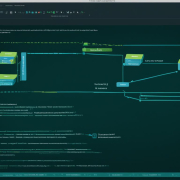

Herzlich willkommen zu unserem Leitfaden für Netzwerkmonitoring mit Nagios! In diesem Artikel werden wir Ihnen eine umfassende Einführung zu Nagios geben und Ihnen zeigen, wie Sie diese leistungsstarke Software zur Überwachung Ihrer IT-Infrastruktur einsetzen können. Nagios ist eine Open-Source-Software, die seit ihrer ersten Veröffentlichung im Jahr 1999 zu einem der bekanntesten Tools zur Netzwerküberwachung entwickelt […]

Erfahren Sie, wie Zero Trust Security funktioniert, um Netzwerksicherheit zu verstärken und Cyberangriffe effektiv zu verhindern.

Seafile ist eine innovative Cloud-Speicher-Lösung, die es Benutzern ermöglicht, ihre Daten sicher und einfach zu speichern, zu synchronisieren und zu teilen. In diesem Beitrag erklären wir genau was Seafile ist und wie es funktioniert. Mit Seafile haben Sie von überall aus Zugriff auf Ihre Dateien und können diese mit anderen Benutzern gemeinsam bearbeiten. Die Plattform […]

Ein virtueller Server ist eine virtuelle Maschine, die auf einem physischen Server läuft. Durch die Virtualisierungstechnologie können mehrere Betriebssysteme und Anwendungen auf derselben Hardware gehostet werden. Dies revolutioniert die IT-Landschaft, indem Ressourcen effizienter genutzt und Kosten gesenkt werden. Ein virtueller Server bietet Skalierbarkeit, Flexibilität und erleichtert die Verwaltung von IT-Ressourcen. Schlüsselerkenntnisse: Virtuelle Server sind virtuelle […]

Der Vergleich zwischen den Dateisystemen XFS und ZFS richtet sich an Experten, die die Unterschiede und die Leistung der beiden Systeme verstehen möchten. In diesem Artikel werden die Merkmale, Skalierbarkeit, Features und Unterschiede zwischen XFS und ZFS diskutiert. Die Informationen werden aus verschiedenen Quellen und Benchmarks zusammengestellt, um einen umfassenden Vergleich zu bieten. Schlüsselerkenntnisse: XFS […]